勒索病毒卷土重来

2017年WannaCry、Petya、Bad Rabbit等勒索病毒的阴霾尚未完全消散,春节假期刚过,国内个别医疗机构的服务器就遭到最新的勒索病毒攻击,数据库文件被加密破坏,已影响正常就医秩序。经腾讯企业安全的分析发现,此次出现的勒索病毒是GlobeImposter家族的变种,该勒索病毒将加密后的文件重命名为.GOTHAM、.Techno、.DOC、.CHAK、.FREEMAN、.TRUE、.TECHNO等扩展名,并通过邮件来告知受害者付款方式。

此次爆发的GlobeImposter家族勒索病毒变种,主要以国内公共机构服务器作为攻击对象。据腾讯企业安全的技术专家分析,从捕获的传播样本来看,所有变种的恶意代码框架和流程是一致的,唯一不同的就是加密文件的后缀名和攻击者的邮箱地址。变换后缀名主要是为了对抗安软,增加分析的难度。

企业用户VIP紧急联系通道

为了快速帮助企业等公共机构解决此次勒索病毒突袭的风险,腾讯企业安全特成立了专项安全响应中心,负责相关企业的风险咨询及问题解决。如有需要的企业用户可通过以下方式与我们联系,24小时在线为您服务。

邮箱:es@tencent.com

QQ: 800846878

电话:0755-86399799

企业服务器防御勒索病毒指南

腾讯企业安全在研究病毒样本后,已可第一时间实时防御该勒索病毒,建议各大企业用户使用腾讯企业安全的“御点”防御此类攻击。基于此次病毒样本的分析及研究,不难发现如今勒索病毒的隐蔽性与传播效率都在不断提升,一旦中招,更难挽回损失。因此,在防御勒索病毒时应更加注重事前预防,不给敲诈者可乘之机。

定制化防御方案

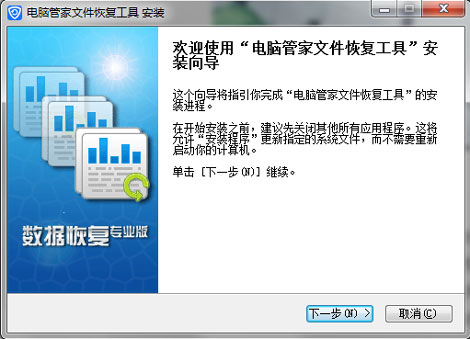

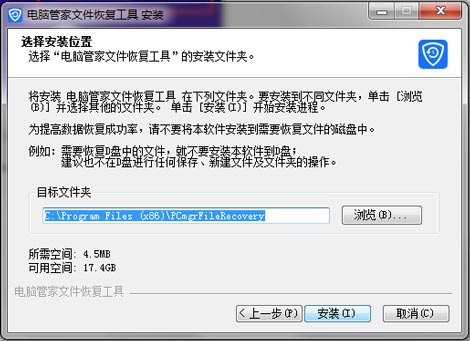

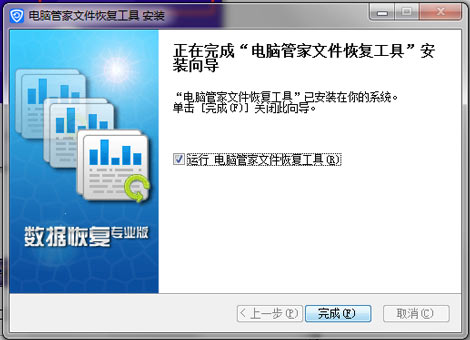

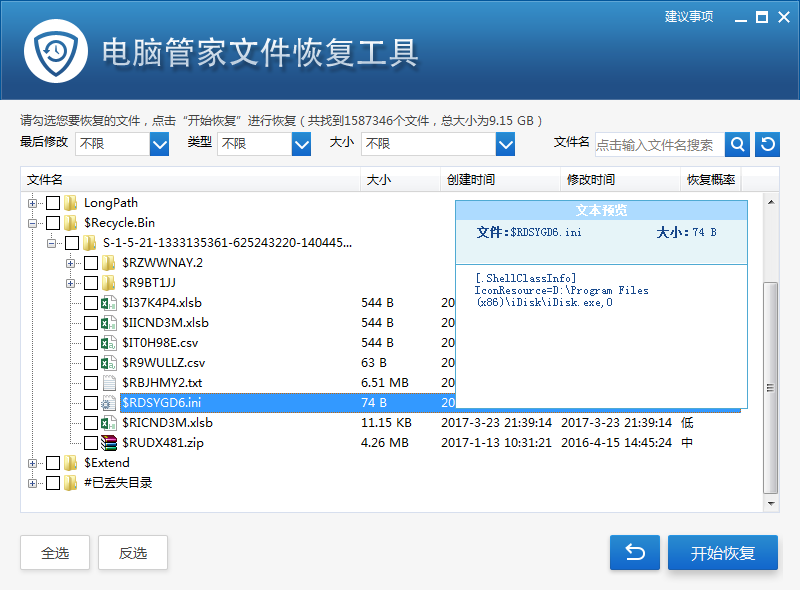

企业服务器的相关管理人员可通过腾讯企业安全研制的以下安全工具和指导方案来自检及修复此次GlobeImposter勒索病毒:

1、腾讯勒索病毒专杀工具:

https://habo.qq.com/tool/detail/ransomwarekill

2、腾讯反勒索病毒工具集:

https://guanjia.qq.com/online_server/

3、主机安全自检指南:

https://s.tencent.com/research/report/433.html

4、Windows Server 安全加固指南:

https://s.tencent.com/research/report/435.html

日常防御建议

1、使用腾讯企业安全“御点”防御勒索病毒攻击御点产品介绍页:https://s.tencent.com/product/yd/index.html

2、采用高强度密码

千万不要使用简单的弱密码,建议服务器密码使用高强度且无规律的密码,并且强制要求每台服务器使用不同的密码管理。

3、设置内部访问控制

对没有互联需求的服务器/工作站,内部访问需设置相应控制,避免可连外网的服务器被攻击后,被作为跳板进一步攻击企业服务器。

4、部署安全专业的云服务

在终端/服务器部署专业安全的防护软件,服务器可考虑部署腾讯云等具备专业安全防护能力的云服务。

腾讯企业安全介绍

腾讯企业安全,依托腾讯19年互联网安全经验与顶尖研究团队,赋能大数据,有效保护企业安全。旗下拥有“御点”、“御界”、“御见”三款拳头产品。

腾讯“御点”,是集防病毒与终端管控于一体的终端安全解决方案,为用户提供精准已知病毒木马、未知恶意程序检测,有效防范勒索者等病毒攻击,并提供漏洞修复、防火墙策略、软件管理等多种功能的终端安全管理系统;

腾讯“御界”,是基于腾讯反病毒实验室的安全能力、依托腾讯在云和端的海量数据,从网络流量中检测和发现网络中已知和未知威胁,可以有效感知和溯源各类APT攻击的高级威胁检测系统;

腾讯“御见”,是基于腾讯安全威胁情报和大数据技术,对网络全流量、各类网络设备、服务器和终端等日志行为等安全数据进行关联分析,可以全面、及时发现各种威胁和异常,并通过3D可视化、图形化的技术展现出全网安全状况的态势感知系统。

欢迎访问腾讯企业安全官网,了解更多内容:

https://s.tencent.com/

您也可以扫描下方二维码,关注更多相关信息:

1、腾讯企业安全 微信公众号

为腾讯企业安全官方账号,为政府和企业提供专业合规的安全产品、服务及解决方案。

2、腾讯御见威胁情报中心 微信订阅号

御见是一个涵盖全球多维数据的情报分析、威胁预警分析平台。可帮助安全分析人员快速、准确对可疑事件进行预警、溯源分析。