一、漏洞概述

【该漏洞可能导致类似WannaCry的蠕虫病毒爆发,攻击者亦可利用漏洞入侵后释放勒索病毒,漏洞威力不逊于永恒之蓝,强烈建议用户立即安装补丁】

5月15日,微软发布了针对远程桌面服务(Remote Desktop Services ,以前称为终端服务)的关键远程执行代码漏洞CVE-2019-0708的修复程序,该漏洞影响某些旧版本的Windows。

据腾讯安全御见威胁情报中心验证,9月7日利用该漏洞的EXP代码已被公开发布至metasploit-framework的Pull requests中,经测试可以实现远程代码执行。这意味着影响更广泛的攻击工具(比如远程批量入侵)很快就会出现,强烈建议用户立即安装官方补丁、采用腾讯安全发布的应急补丁或其他缓解措施以避免受到威胁。

攻击者一旦成功触发该漏洞,便可以在目标系统上执行任意代码,该漏洞的触发无需任何用户交互操作。——意味着,存在漏洞的计算机只要联网,勿须任何操作,就可能遭遇黑客远程攻击,运行恶意代码。这类攻击可能导致蠕虫病毒爆发,就如前些年我们看到冲击波病毒、震荡波病毒,以及WannaCry勒索蠕虫病毒爆发类似。

目前腾讯电脑管家及腾讯御点终端安全管理系统已升级拦截针对该漏洞的攻击,并提示用户网络中存在该漏洞未修复,建议用户尽快使用漏洞修复功能。

二、影响范围

该漏洞影响旧版本的Windows系统,包括:Windows 7、Windows Server 2008 R2、Windows Server 2008、Windows 2003、Windows XP

Windows 8和Windows 10及之后版本不受此漏洞影响。

据腾讯安全御见威胁情报中心的统计数据,从补丁发布至今,仍有超过半数存在漏洞的系统并未安装补丁,留给用户修补的时间越来越短。

特别提醒:

该漏洞影响Windows XP和Windows 2003这样已经超期服役的系统,微软官方已停止对WinXP、Win 2003的技术支持,而这些操作系统的用户往往是工业企业、政府机构、科研机构等内外网隔离的系统。一旦攻击者通过某些渠道入侵这些系统,可能导致无法控制的结果。

因为CVE-2019-0708高度危险,微软也为Windows XP和Windows 2003的用户单独提供了补丁程序。

三、个人用户修复方案

1.已安装电脑管家的个人用户

推荐使用Windows Update或启动腾讯电脑管家工具箱中的修复漏洞功能,扫描并修复即可。

2.未安装电脑管家的个人用户

未安装电脑管家的用户,也可以下载腾讯安全提供的远程桌面服务漏洞检测修复工具来修复。

四、企业用户修复方案

1.已安装御点的企业用户

为确保生产、业务系统安全,建议在全面部署安装补丁之前,首先选择部分终端测试安装,避免未经过测试检验大规模部署升级时出现兼容问题。

业务系统通过兼容性测试后,再使用全网补丁推送方案。腾讯御点终端安全管理系统的用户,可通过管理控制台全网推送补丁安装。业务系统通过兼容性测试后,可使用全网补丁推送方案。腾讯御点终端安全管理系统的用户,可通过管理控制台全网推送补丁安装。

腾讯御点终端安全管理系统已升级拦截针对该漏洞的攻击,企业内网已部署腾讯御点终端安全管理系统的用户不用担心该漏洞的风险。

企业用户还可以通过腾讯御界高级威胁检测系统,实时检测远程桌面服务漏洞的利用和攻击。

2.未安装御点的企业用户

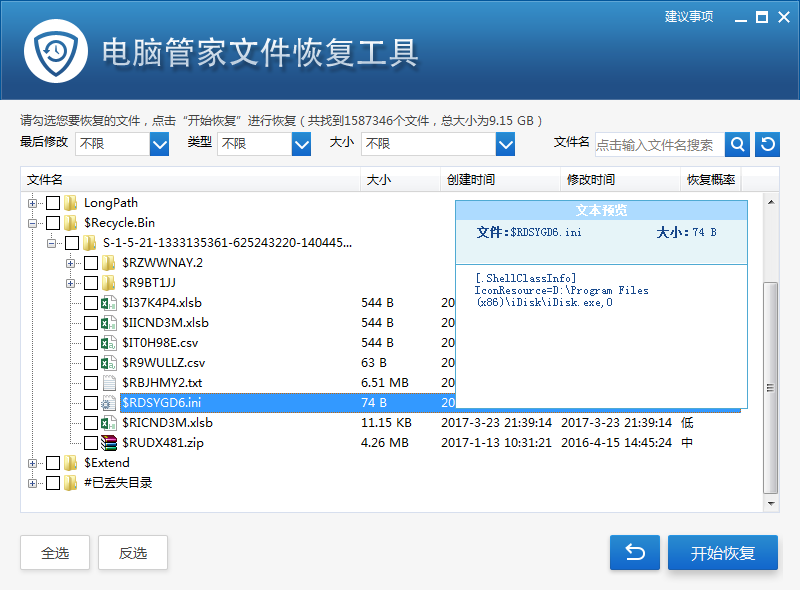

企业用户也可使用腾讯安全提供的远程桌面服务漏洞检测修复工具来修复。

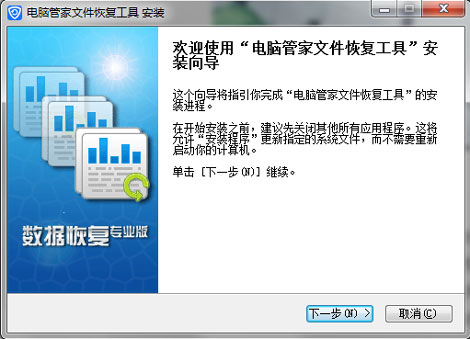

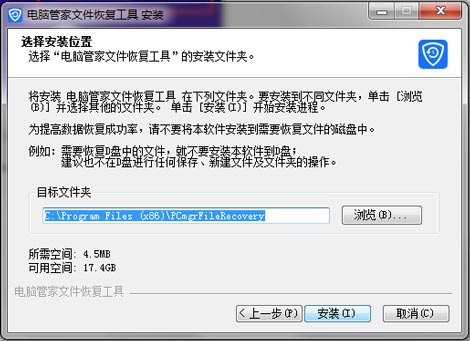

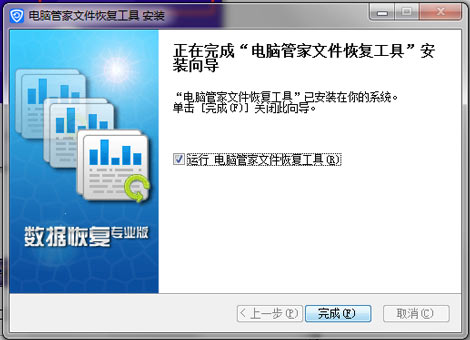

联机版(4.5MB),须联网从微软官方服务器在线下载相应补丁。下载微软官方补丁

离线版(291MB),已集成微软官方补丁,支持Win XP\Win 7\Win 2003\Win 2008各系统。离线版适合内网用户不能直接连接互联网的用户,管理员可通过内部文件服务器分发该工具。下载微软官方补丁

3.远程桌面服务漏洞(RDS漏洞)修复工具热补丁版

由于部分服务器为避免业务应用中断,服务器不能重启,故需要使用热补丁修复漏洞,热补丁的特点就是安装后勿须重启,即刻具有漏洞免疫功能。

远程桌面服务漏洞(RDS漏洞)热补丁下载地址:

https://dlied6.qq.com/invc/xfspeed/qqpcmgr/versetup/portal/RDSQuickHotFix1.0.exe

1)双击运行QuickFix.exe自动开始扫描系统中是否存在RDS漏洞。

2)检测到存在RDS漏洞,单击立即修复,开始修复RDS漏洞。

3)热补丁运行时,会创建桌面卸载快捷方式,用于卸载热补丁修复模块。

注意事项:本修复工具无需重启,修复成功后直接生效,但重启后失效,需再次运行修复。

以上方案安装补丁有困难的或不准备使用远程桌面服务的用户,可采取其他缓解措施:

1)采用更加简单粗暴的解决办法:禁用远程桌面服务,开始->运行,输入"services.msc“,回车,在服务列表中找到”Remote Desktop Services“,直接禁用。

2)通过配置企业防火墙,阻断未经安全验证的IP连接远程桌面服务的端口(默认为3389)

3)启用网络级认证(NLA),此方案适用于Windows 7、Windows Server 2008和Windows Server 2008 R2。启用NLA后,攻击者需要使用目标系统上的有效账户对远程桌面服务进行身份验证,因而提高了攻击门槛。

腾讯御知提供RDS漏洞免费无伤检测服务!腾讯御知为企业客户提供RDS漏洞免费无伤检测服务!

腾讯安全出品的腾讯御知网络资产监测系统(以下简称“腾讯御知”)针对高危漏洞CVE-2019-0708快速响应,已率先发布针对该高危漏洞的无伤检测POC,支持互联网资产远程扫描Windows主机是否存在漏洞,而无需在每一台Windows主机安装检测工具。

现在可以申请腾讯御知针对此漏洞提供的免费无伤检测服务,协助扫描部署在公网的服务器是否存在风险。

免费检测申请流程

1、获取公司授权:下载并按要求填写《腾讯御知授权同意书》,签字并加盖申请公司的公章。

下载地址:https://s.tencent.com/files/腾讯御知授权同意书.docx

2、发送授权文件:将符合要求的文件以PDF格式发送至邮箱es@tencent.com,邮件名称及PDF附件统一命名为【申请漏洞扫描+公司名】。

3、等待检测结果:如符合授权要求,腾讯御知将在3个工作日内,将扫描报告回复至您的申请邮箱。

腾讯御知:企业检测网络资产风险的必备利器

腾讯御知是一款自动探测网络资产并识别风险的产品,能够对网络设备及应用服务进行持续性的资产探测、漏洞检测和内容风险监测,并提供专业的修复建议,降低企业安全风险。

腾讯御知融合了腾讯内部安全最佳实践产品能力,服务于腾讯内部超过100万台自营服务系统,涵盖腾讯云、社交、游戏等重点业务。

风险检测不仅仅是面对高危风险时的应急之举,更应是企业安全建设的哨兵,建议政企机关将需要监测的业务系统配置到腾讯御知,以便进行持续的风险监测,在第一时间获得风险预警,并得到专家级修复指导,避免企业网络被黑客入侵。

腾讯御知更多功能及应用场景请见官网:https://cloud.tencent.com/product/narms